반응형

해커스쿨 ftz Level18

MacOS에서 푸는 해커스쿨 ftz

해커스쿨 ftz level18 단계이다.

먼저 ftz서버를 실행한다.

서버 실행을 모르면 ftz trainer1 단계에 소개되어 있다.

Mac의 터미널을 열어 서버에 접속합니다.

명령어는

ssh -c aes128-cbc level18@서버ip

라고 입력합니다.

Id: level18, pw: why did you do it 으로 로그인하여 파일을 확인하였다.

hint를 확인하니 이전보다 긴 코드가 출력되었다.

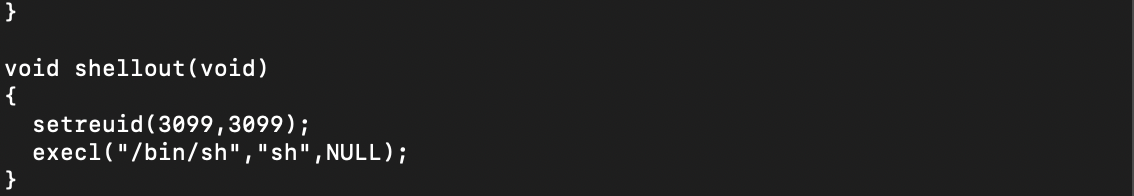

쉘이 실행되기 위해서는 shellout함수가 실행되어야하고 그러기 위해서는 check값이 0xdeadbeef가 되어야 한다.

gdb를 실행하였다.

Main함수를 보니 코드처럼 내용이 많았다.

check의 값보다 높은 주소에 string배열이 자리잡고 있었고 string값을 입력받을때에 check값에 0xdeadbeef를 넣을 필요가 있었다.

함수를 보면 0x08인 경우 count—가 되는 부분이 보인다. 이를 활용하면 될 것 같다.

0x08을 4번 넣어 count를 -4로 보내어 이후의 입력값이 check에 저장되도록 하였다.

(python -c 'print "\x08"*4+"\xef\xbe\xad\xde"'; cat) | ./attackme

라고 입력하였고 추가 입력창에 my-pass를 입력하였더니 level19의 패스워드가 나왔다.

끝.

반응형

'Security&Hacking > 시스템 해킹' 카테고리의 다른 글

| 해커스쿨 ftz level20 (macOS) (0) | 2020.01.19 |

|---|---|

| 해커스쿨 ftz level19 (macOS) (0) | 2020.01.19 |

| 해커스쿨 ftz level17 (macOS) (0) | 2020.01.19 |

| 해커스쿨 ftz level16 (macOS) (0) | 2020.01.19 |

| 해커스쿨 ftz level15 (macOS) (0) | 2020.01.19 |